1404/02/22

1404/02/22 نحوه بستن پورت اسکنر و جلوگیری از آن در میکروتیک

پورت های باز شبکه از فرصت های طلایی و دلچسب برای راه اندازی حملات هکری هستند که اگر کارهای لازم برای محافظت از روتر میکروتیک و شبکه خود را انجام ندهید، مطمئن باشید که هکرها به راحتی می توانند از این فرصت استفاده کنند و نقاط ضعف شبکه یعنی پورت های باز را شناسایی کنند و از آنها برای حملاتی مثل بروت فورس و ddos استفاده کنند. اینجاست که بستن پورت اسکنر اهمیت پیدا می کند.

بستن پورت اسکنر در میکروتیک باعث افزایش امنیت شبکه در برابر حملات مخرب می شود. برای این کار کافیست وین باکس را باز کنید و با استفاده از رابط گرافیکی یا ترمینال وین باکس، یک لیست برای ذخیره سازی آدرس های آی پی پورت اسکن ایجاد کنید و بعد هم اکشن drop را برای مسدود کردن این آدرس ها وارد عمل کنید.

با اینکه پورت اسکن یکی از راه های کشف خطاها و نقاط ضعف شبکه است و متخصصان شبکه با استفاده از ابزارهایی مثل Nmap سعی می کنند پورت های فعال یا باز شبکه را قبل از هکرها شناسایی کنند و کارهای لازم جهت حفظ امنیت شبکه را انجام دهند ولی به صورت صد در صد نمی توان جلوی نفوذ هکرها را گرفت.

اول از همه بهتر است نسبت به خرید سرور مجازی میکروتیک (Mikrotik VPS) امن و مطمئن اقدام کنید که نیازی نیست نگران این موضوع باشید چون ما در کنار شما هستیم و پلن های فوق العاده ای را آماده کرده ایم که با انتخاب پلن مناسب شبکه خود می توانید صاحب یک روتر میکروتیک امن و در عین حال قدرتمند شوید.

بعد، باید نحوه بستن پورت اسکنر را یاد بگیرید و کاری کنید که عملیات هکرها برای پیدا کردن پورت های باز شبکه شما بی نتیجه بماند.

پورت اسکن چیست؟

همانطور که در مقاله “netscan چیست؟” هم اشاره کردیم، پورت اسکن یا port Scanning به فرآیندی گفته می شود که طی آن، تمام پورت های باز یا فعال شبکه شناسایی می شود. این پروسه با اهداف مختلفی انجام می شود که اصلی ترین آنها، کشف پورت های باز یا سرویس های فعالی است که نوعی روزنه نفوذ به شبکه محسوب می شوند.

حالا اگر متخصصان شبکه این کار را با هدف کشف ضعف شبکه خود انجام دهند، پورت اسکنینگ یک اقدام مثبت و سازنده است ولی هیچ قانونی وجود ندارد که باعث شود این عملیات اسکن فقط توسط متخصصان شبکه انجام شوند.

هکرهای زیادی وجود دارند که با استفاده از ابزارهای پورت اسکنر، سعی می کنند پورت های باز یا در کل نقاط ضعف شبکه هدف را شناسایی کنند و از آنها به عنوان نقطه شروعی برای حملات مخرب خود استفاده کنند.

اینجاست که باید به فکر محافظت از شبکه خود در برابر اسکن پورت هکرها باشید و با مدیریت و کنترل دسترسی ها جلوی چنین حملاتی را بگیرید.

خوشبختانه، با ابزار winbox میکروتیک می توانید به راحتی از عهده انجام این کارها بربیایید. البته، اگر نمی توانید از رابط گرافیکی وین باکس استفاده کنید، دستورات بستن پورت اسکنر را هم در اختیار شما قرار می دهیم تا با استفاده از ترمینال وین باکس وار عمل شوید.

مراحل بستن پورت اسکنر در میکروتیک با رابط گرافیکی وین باکس

برای اینکه قابلیت پورت اسکن میکروتیک خود را ببندید، اول باید آی پی هایی که برای اسکن استفاده می شوند را شناسایی کنید و آنها را به یک لیست اضافه کنید. بعد قانون فایروال جدید را طوری پیکربندی کنید که اتصالات مربوط به این آی پی ها را فیلتر کند.

دیگر وقت آن است که این پروسه را به صورت مرحله به مرحله و تصویری جلو برویم:

مرحله ۱. آی پی های مربوط به اتصالات اسکن پورت را به یک لیست اضافه کنید.

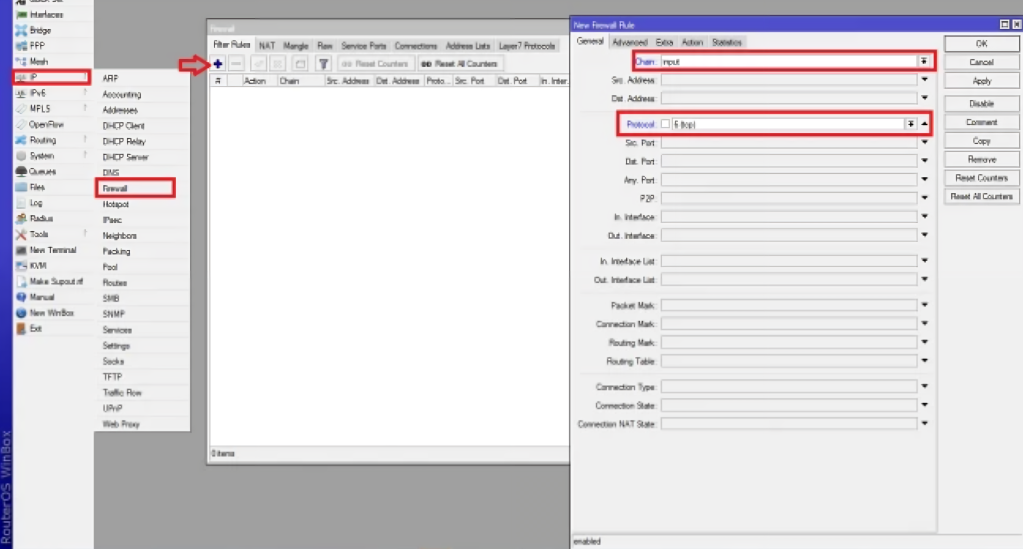

- وین باکس خود را باز کنید و از منوی IP روی firewall کلیک کنید.

- سپس، روی + کلیک کنید تا پنجره مربوط به ایجاد قانون فایروال جدید باز شود.

- برای فیلد chain گزینه input و برای فیلد protocol type هم گزینه 6(TCP) را انتخاب کنید.

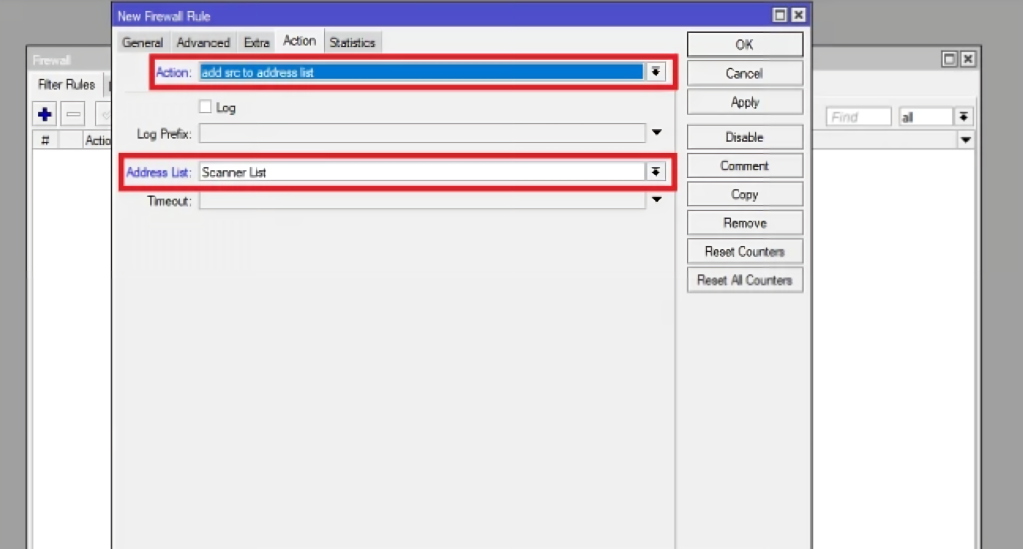

- بعد، روی تب action کلیک کنید.

- برای فیلد action متد add src to address list را انتخاب کنید.

- با استفاده از فیلد Address list، اسم لیست آدرس آی پی را Scanner list بگذارید.

- در آخر، به ترتیب روی apply و ok کلیک کنید تا آی پی های مربوط به پورت اسکنرها به لیست Scanner list اضافه شوند.

مرحله ۲. اتصالات مربوط به لیست Scanner list را حذف یا فیلتر کنید.

حالا که لیست آدرس های آی پی مورد استفاده برای اسکن ایجاد شده است، وقت آن است که قانون فایروال جدید را برای این لیست لحاظ کنید.

- از منوی IP وین باکس، گزینه firewall را انتخاب کنید.

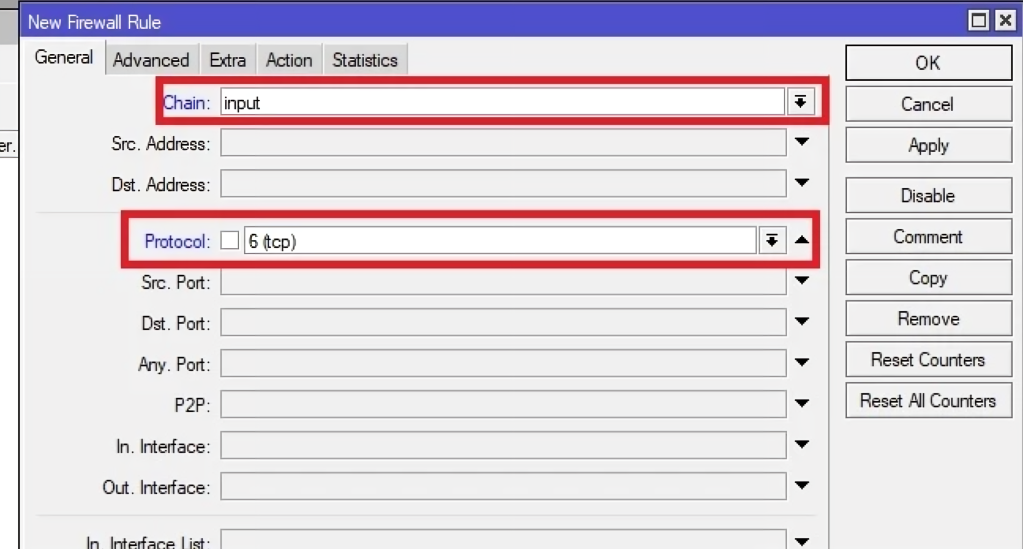

- روی + کلیک کنید تا پنجره ایجاد قانون فایروال جدید باز شود.

- برای فیلد chain گزینه input و برای فیلد protocol type هم گزینه 6(TCP) را انتخاب کنید.

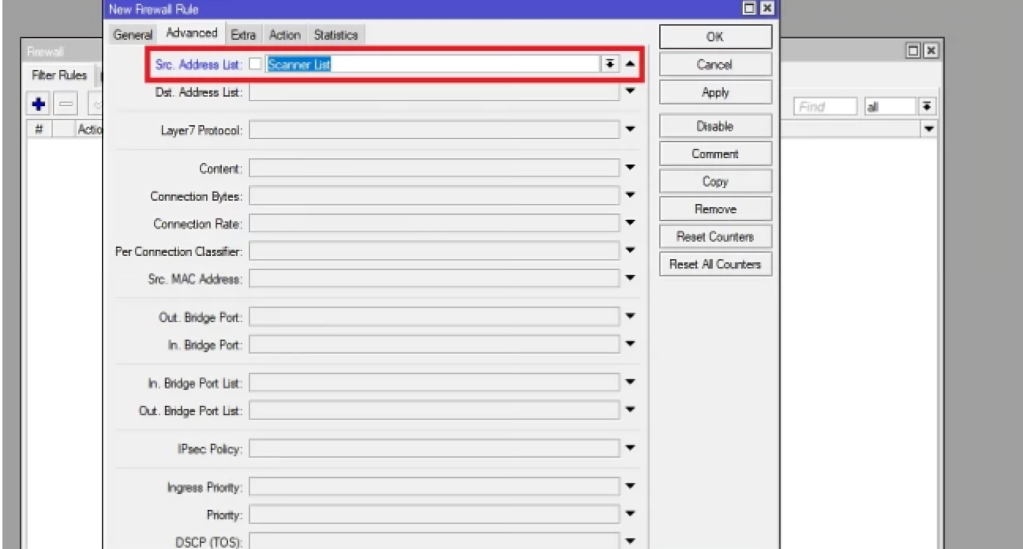

- روی تب advanced کلیک کنید.

- در فیلد Src. Address List، اسم لیستی که در مرحله قبل مشخص کرده بودید را وارد کنید. در این آموزش، اسم این لیست را Scanner list گذاشتیم.

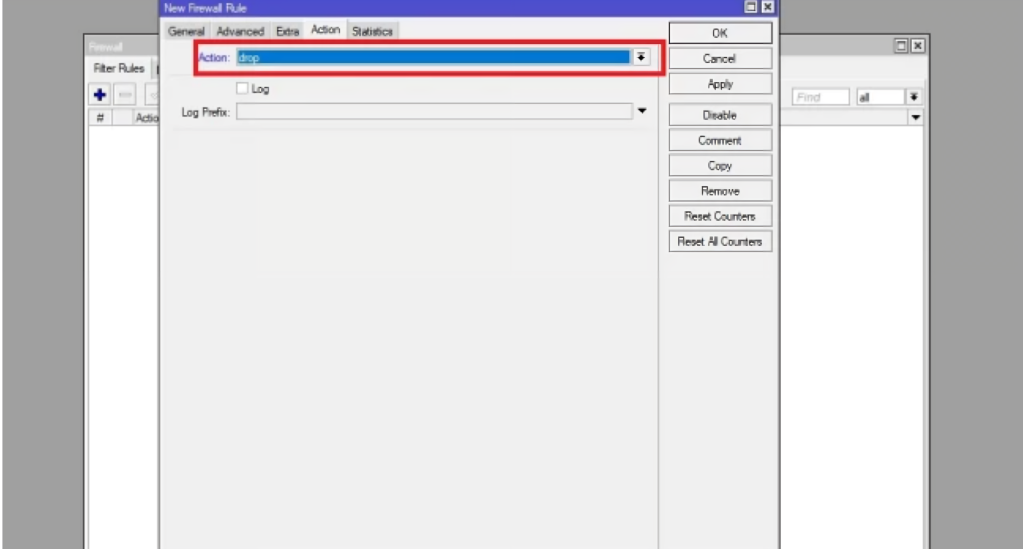

- سپس روی تب action کلیک کنید.

- برای فیلد action گزینه drop را انتخاب کنید.

- در نهایت، به ترتیب روی apply و ok کلیک کنید تا این اکشن انجام شود.

با طی کردن این مراحل، اتصالات مربوط به آی پی هایی که برای پورت اسکن استفاده می شوند، بلاک می شوند. با این کار می توان علاوه بر بستن پورت اسکنر، جلوی دسترسی های غیرمجاز را هم گرفت.

اما با استفاده از ترمینال وین باکس هم می توان این کار را انجام داد.

نحوه بستن پورت اسکنر با استفاده از ترمینال Winbox

پروسه این روش هم مثل روش قبل است. منتها در این روش، به جای رابط گرافیکی، همه کارها را به شکل دستور در می آوریم و در ترمینال اجرا می کنیم.

این تکنیک نسبت به روش قبل جامع تر است و با استفاده از آن می توانید بستن پورت اسکنر در میکروتیک را به صورت دقیق تر انجام دهید.

اول از همه وارد وین باکس شوید و ترمینال را باز کنید.

دستور زیر را اجرا کنید تا وارد تنظیمات فایروال شوید:

/ip firewall filter

سپس دستورات زیر را یکی یکی کپی کرده و به ترتیب در ترمینال میکروتیک اجرا کنید:

add chain=input protocol=tcp psd=21,3s,3,1 action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”Port scanners to list ” disabled=noadd chain=input protocol=tcp tcp-flags=fin,!syn,!rst,!psh,!ack,!urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”NMAP FIN Stealth scan”

add chain=input protocol=tcp tcp-flags=fin,syn action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”SYN/FIN scan”add chain=input protocol=tcp tcp-flags=syn,rst action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”SYN/RST scan”add chain=input protocol=tcp tcp-flags=fin,psh,urg,!syn,!rst,!ack action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”FIN/PSH/URG scan”add chain=input protocol=tcp tcp-flags=fin,syn,rst,psh,ack,urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”ALL/ALL scan”add chain=input protocol=tcp tcp-flags=!fin,!syn,!rst,!psh,!ack,!urg action=add-src-to-address-list address-list=”port scanners” address-list-timeout=2w comment=”NMAP NULL scan”در دستورات بالا، شاهد تغییرات یا جزئیاتی هستید که در روش قبل وجود نداشتند.

مهم ترین این تغییرات، نوع تکنیک های پورت اسکن است که لحاظ شده اند. به این صورت که شناسایی آی پی های پورت اسکن برای تمام تکنیک های پورت اسکن انجام می شود و لیست آی پی ها از طریق شناسایی انواع اسکن ها ( NMAP FIN Stealth ،SYN/FIN ،SYN/RST،FIN/PSH/URG ،ALL/ALL ،NMAP NULL) جمع آوری می شود.

این اسکن ها از طریق متغیر tcp-flags موجود در دستورات add chain مشخص می شوند و آدرس آی پی درخواست هایی که حاوی این فلگ ها هستند، شناسایی شده و در لیست port scanners ذخیره می شوند.

بعد که لیست آدرس های آی پی پورت اسکن را ایجاد کردید، نوبت آن است که اکشن drop را برای این آدرس ها اجرا کنید. پس دستور زیر را در ترمینال وین باکس اجرا کنید:

add chain=input src-address-list="port scanners" action=drop comment="dropping port scanners" disabled=noبعد از اجرای این دستورات، تمام آدرس های آی پی که قصد اسکن کردن پورت را دارند، مسدود می شوند و شما هم موفق به بستن پورت اسکنر در میکروتیک می شوید.

چند نکته تکمیلی برای عملکرد بهتر در جلوگیری از اسکن پورت میکروتیک

- پورت های مربوط به سرویس های غیرضروری یا بدون استفاده را ببندید.

- قوانین فایروال درست و دقیقی را برای روتر میکروتیک تعریف کنید.

- دسترسی به وین باکس را محدود کنید تا فقط آی پی های معتبر بتوانند به این ابزار دسترسی پیدا کنند.

- نرم افزار و سیستم عامل میکروتیک را آپدیت کنید تا از آسیب پذیری های امنیتی جلوگیری کنید.

- ترافیک شبکه را با استفاده از دستورات و ابزارهایی مثل PRTG مانیتور کنید.

- گزارشات روتر میکروتیک را به طور مکرر بررسی کنید تا فعالیت های ناشناخته و مشکوک را شناسایی و مسدود کنید.

- با آموزش نحوه بکاپ گرفتن از تنظیمات میکروتیک، از اطلاعات و تنظیمات بکاپ بگیرید تا در صورت بروز مشکلات امنیتی به حالت قبل برگردید.

- پورت های پیش فرض را تغییر دهید تا تشخیص بعضی از پورت های رایج مثل ssh برای هکرها سخت تر شود.

امیدواریم که با آموزش های این مقاله، بتوانید تنظیمات امنیتی لازم در زمینه بستن پورت اسکنر در میکروتیک را به درستی وارد عمل کنید و از روتر و شبکه خود در برابر تهدیدات امنیتی محافظت کنید.

سخن آخر

بستن پورت اسکنر در میکروتیک یکی از اقدامات امنیتی مهم در شبکه است که با اجرای درست آن می توانید دسترسی های غیرمجازی که منجر به کشف نقاط ضعف شبکه می شوند را شناسایی و مسدود کنید. برای این کار می توانید از رابط گرافیکی وین باکس یا ترمینال استفاده کنید که هر کدام مراحل ساده و کوتاهی دارند و می توانند شما را به نتیجه دلخواهتان برسانند.

از اینکه تا انتهای مقاله با ما همراه بودید، از شما متشکریم. امیدواریم که مطالعه این مقاله برای شما مفید واقع شده باشد. در صورت داشتن هرگونه سوال، درخواست و نیاز به راهنمایی، می توانید با ثبت نظر خود، با ما وارد ارتباط شوید تا هر چه زودتر به شما پاسخ دهیم.

توضیحات شما عالی بود مرسی