1404/10/08

1404/10/08 مهمترین تنظیمات Group Policy در ویندوز سرور

Group Policy یکی از ابزارهای مدیریتی مهم ویندوز سرور است که ادمین ها با استفاده از آن می توانند سیاست هایی را برای کاربران و سیستم های موجود در دامنه تعریف کنند و از این طریق اجرای انواع تنظیمات Group Policy در ویندوز سرور، عملیات و سطح دسترسی آنها را تحت کنترل نگه دارند.

از مهم ترین پیکربندی های Group Policy می توان به مدیریت دسترسی به کنترل پنل و غیرفعال سازی حساب کاربری مهمان و محدودیت دسترسی به خط فرمان اشاره کرد که اگر آنها را به درستی تنظیم کنید می توانید تا حد زیادی از مسائلی مثل نشت اطلاعات، دسترسی غیرمجاز به منابع خاص و سایر ریسک های امنیتی جلوگیری کنید.

البته جا دارد به این نکته هم اشاره کنیم که با خرید سرور مجازی ویندوز می توانید تنظیمات پیشرفته GPO را مطابق با نیازهای سازمانی خود پیکربندی کنید و بدون نیاز به تجهیزات سخت افزاری گران قیمت؛ امنیت، دسترسی و بهره وری شبکه خود را به صورت متمرکز و حرفه ای مدیریت کنید.

* اگر موقع اجرای ویرایشگر Group Policy به مشکل بر خوردید، می توانید از آموزش رفع مشکل Group Policy در ویندوز کمک بگیرید.

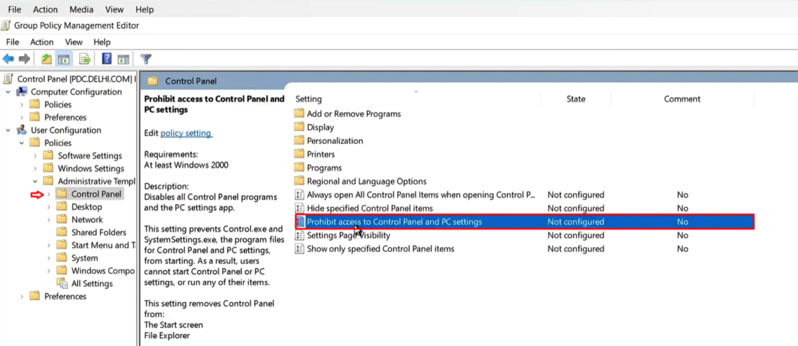

۱. دسترسی به کنترل پنل را محدود کنید.

کاربران می توانند با دسترسی به کنترل پنل، عملیات متنوعی مثل تنظیمات شبکه، حذف/نصب نرم افزار، حذف/اضافه کردن کاربر و تغییر تنظیمات بکاپ را انجام دهند که عدم مدیریت درست این فعالیت ها می تواند شکاف های امنیتی جدی را ایجاد کند.

برای جلوگیری از این گونه مشکلات، بهتر است دسترسی سایر کاربران به کنترل پنل را محدود کنید و به عنوان یک ادمین، مسئولیت اجرای تمام کارهای مدیریتی از طریق کنترل پنل را برعهده بگیرید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

User Configuration > Administrative Templates > Control Panel

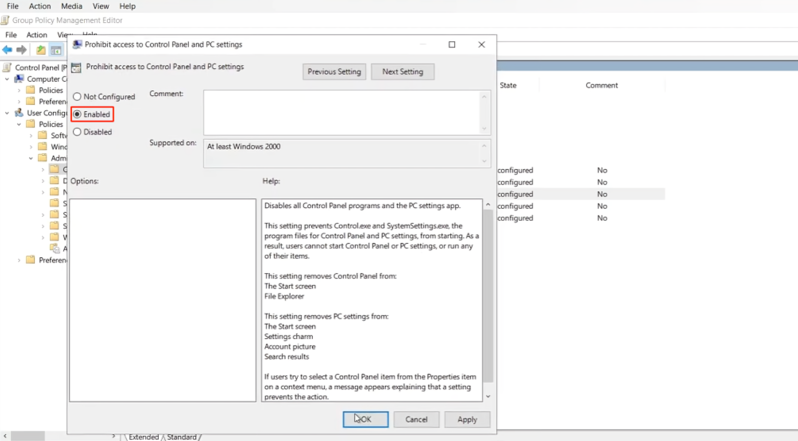

- از پنل سمت راست روی گزینه Prohibit access to Control Panel and PC settings دوبار کلیک کنید.

- گزینه Enabled را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

بعد از اعمال این تغییرات، هیچ کاربری به جز مدیر سیستم نمی تواند به کنترل پنل دسترسی پیدا کنید و موقع باز کردن آن با پیام خطا مواجه می شود.

اگر می خواهید علاوه بر مدیر سیستم، کاربران موردنظر شما هم به کنترل پنل دسترسی داشته باشند، می توانید آنها را در لیست استثناها قرار دهید.

برای انتخاب کاربران مجاز برای دسترسی به تنظیمات Group Policy در ویندوز سرور دو راه دارید:

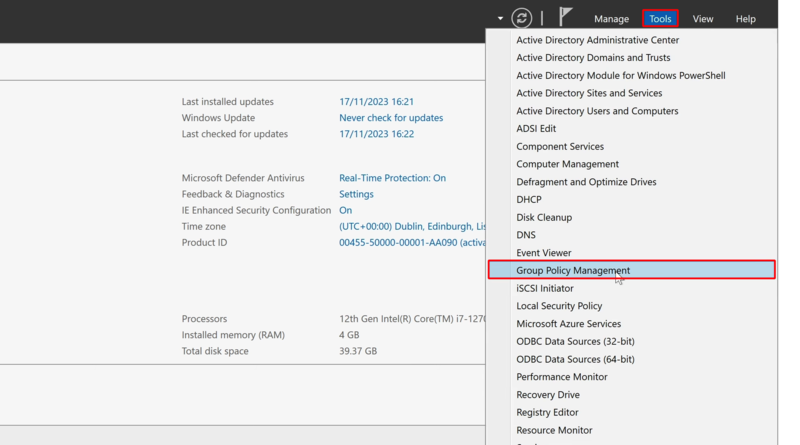

تعریف لیست کاربران غیرمجاز در Group Policy Managment

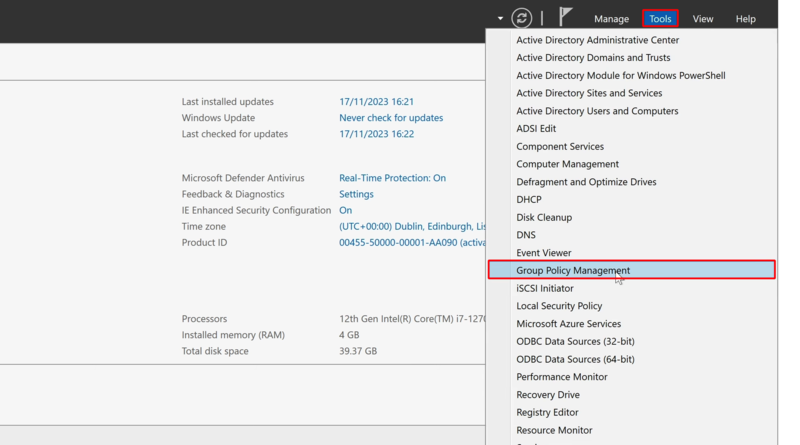

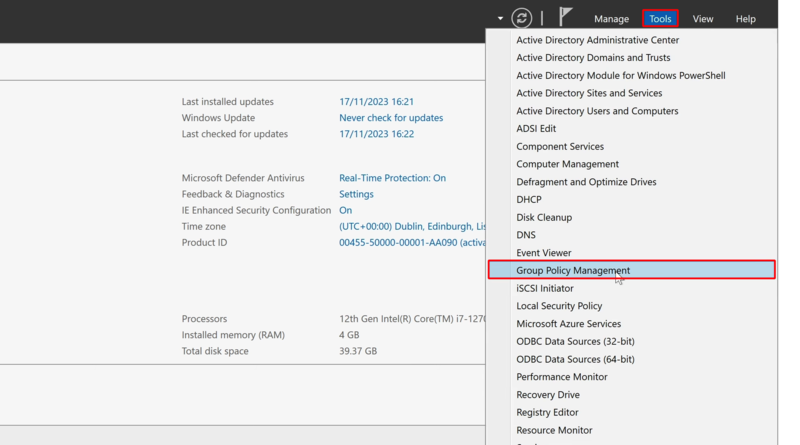

- Server Manager را باز کنید و از بخش Tools روی گزینه Group Policy Managment کلیک کنید.

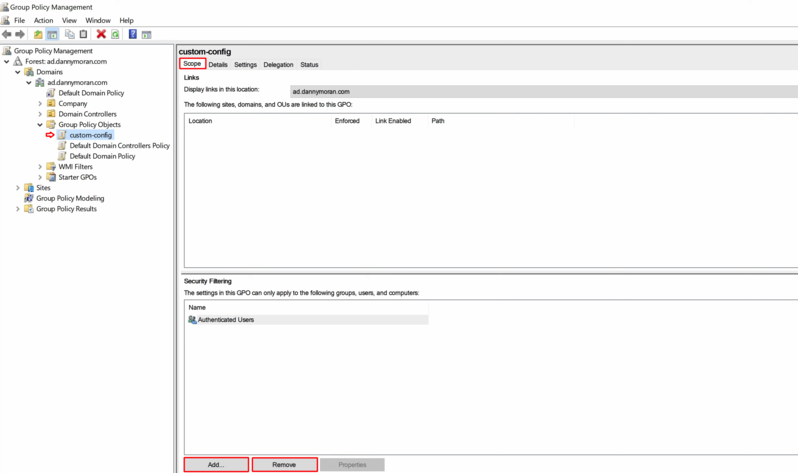

- روی custom-config کلیک کنید و تب Scope را انتخاب کنید.

- از دکمه های add و remove موجود در قسمت Security Filtering برای اضافه یا حذف کردن کاربر یا گروه موردنظر استفاده کنید.

توجه داشته باشید که بعد از این عملیات، فقط کاربران موجود در این لیست تحت تاثیر محدودیت های تنظیمات GPO قرار می گیرند. پس بهتر است Authenticated Users را از این لیست حذف کنید و سپس گروه یا کاربرانی که نمی خواهید به کنترل پنل دسترسی داشته باشند را در این لیست قرار دهید.

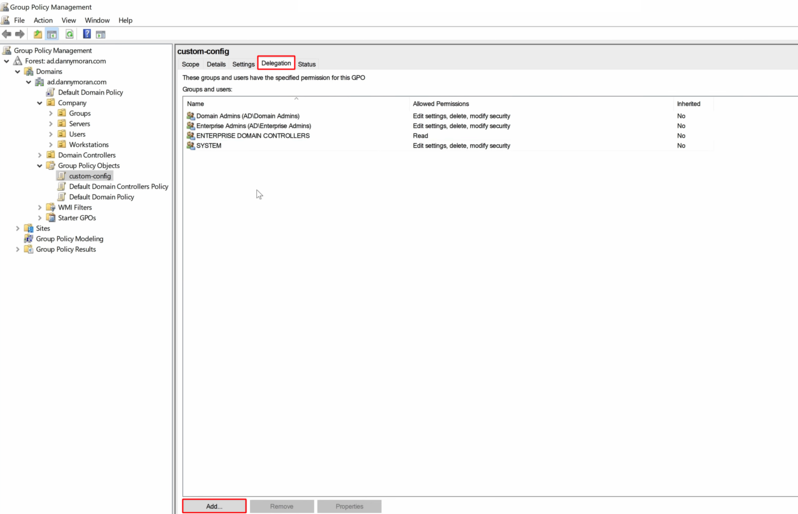

تعریف لیست کاربران مجاز در Group Policy Managment

اگر می خواهید فقط کاربران مجاز به اعمال تنظیمات را مشخص کنید تا تمام کاربران یا گروه ها به جز آنها تحت تاثیر محدودیت های تنظیمات GPO قرار بگیرند، کافیست:

- از custom-config روی تب Delegation کلیک کنید.

- سپس با استفاده از دکمه add و remove کاربران یا گروه های موردنظر را در این لیست قرار دهید تا از محرومیت های مربوط به تنظیمات group policy دور بمانند.

- در نهایت، پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

gpupdate /force۲. عملیات نصب نرم افزار را محدود کنید.

اگر شما به تمام کاربران این آزادی را بدهید که هر موقع که خواستند نرم افزار موردنظرشان را دانلود و نصب کنند، احتمال آلوده شدن سرور شما به بدافزارها بالا می رود و به این ترتیب، امنیت و عملکرد آن به خطر می افتد.

بهترین کاری که می توانید انجام دهید این است که عملیات نصب نرم افزار را برای کاربران معمولی غیرفعال کنید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

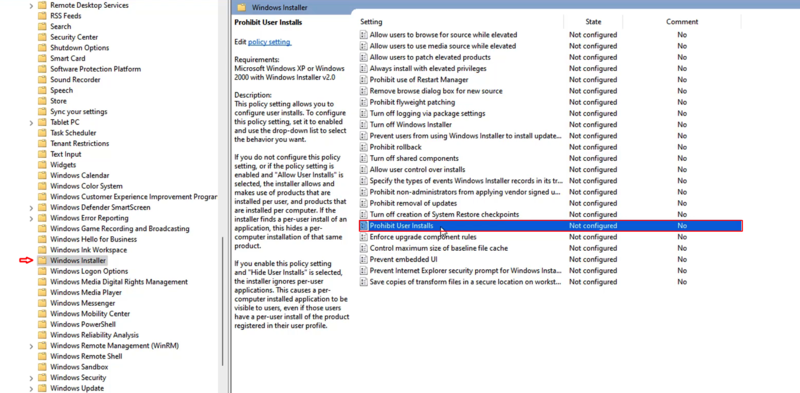

- طبق مسیر زیر جلو بروید:

User Configuration > Administrative Templates > Windows Component > Windows Installer

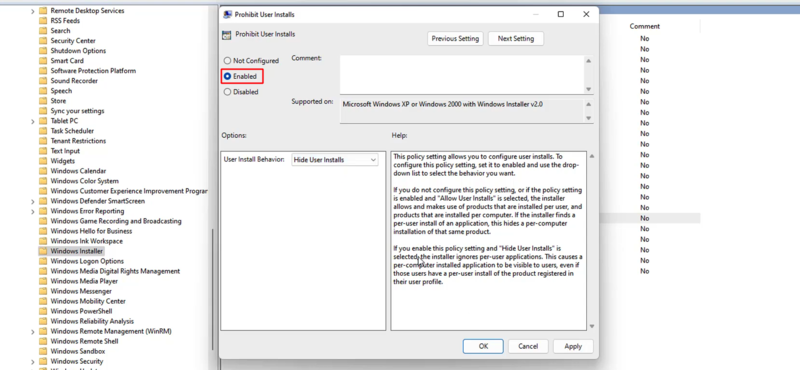

- از پنل سمت راست، روی گزینه Prohibit User Install دو بار کلیک کنید.

- گزینه Enabled را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- در نهایت، پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

gpupdate /forceبا انجام این مراحل، فقط کاربران مجاز می توانند عملیات نصب نرم افزار را انجام دهند. منظور از کاربران مجاز، همان کاربرانی هستند که در Group Policy Managment برنامه Server Manager جزو استثناها قرار دادید تا تحت تاثیر تنظیمات جدید Group Policy قرار نگیرند.

۳. نام کاربری حساب ادمین را تغییر دهید.

تغییر اسم حساب کاربری Administrator از طریق Group Policy یک روش موثر برای افزایش امنیت سیستم است چون این حساب که از تمام مجوزها و دسترسی ها برخوردار است، هدف اکثر حملات هکری مثل بروت فورس است و شما با تغییر اسم آن می توانید کارها را برای هکرها سخت تر کنید.

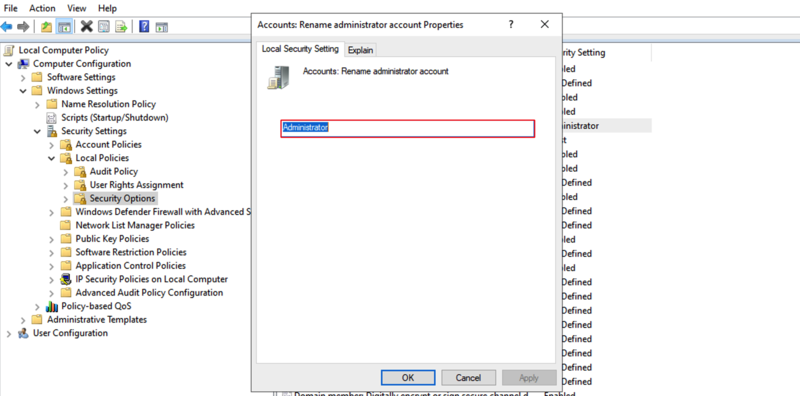

برای تغییر اسم حساب Administrator می توانید طبق مراحل زیر جلو بروید:

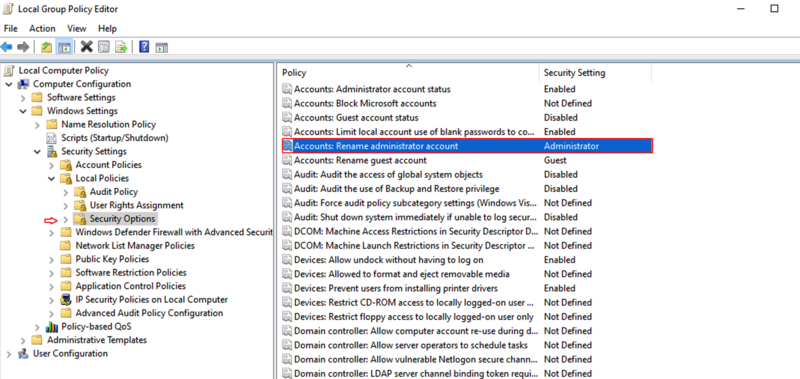

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

Computer Configuration > Windows Settings > Security Settings > Local Policies > Security Options

- از پنل سمت راست گزینه Accounts: Rename administrator account را پیدا کنید و دوبار روی آن کلیک کنید.

- اسم جدیدی را برای حساب administrator وارد کنید.

* سعی کنید اسم پیچیده ای را انتخاب کنید که برای هکرها قابل حدس نباشد.

- روی Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

gpupdate /force۴. دسترسی به خط فرمان را غیرفعال کنید.

خط فرمان نقش مهمی در سیستم ها و سرورهای ویندوز دارد و ادمین ها با استفاده از آن می توانند به سرعت از عهده اجرای دستورات و عملیات پیشرفته با سطح دسترسی بالا بربیایند. حالا اگر تمام کاربران، مخصوصاً کاربران مخرب در استفاده از CMD آزادی کاملی داشته باشند، امنیت و یکپارچگی سیستم می تواند در یک لحظه نابود شود.

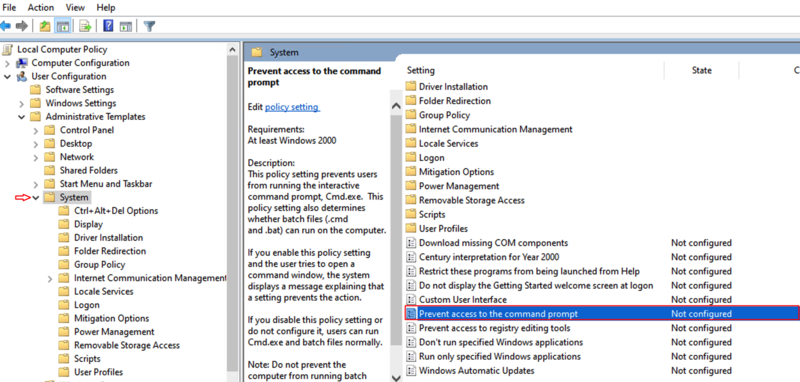

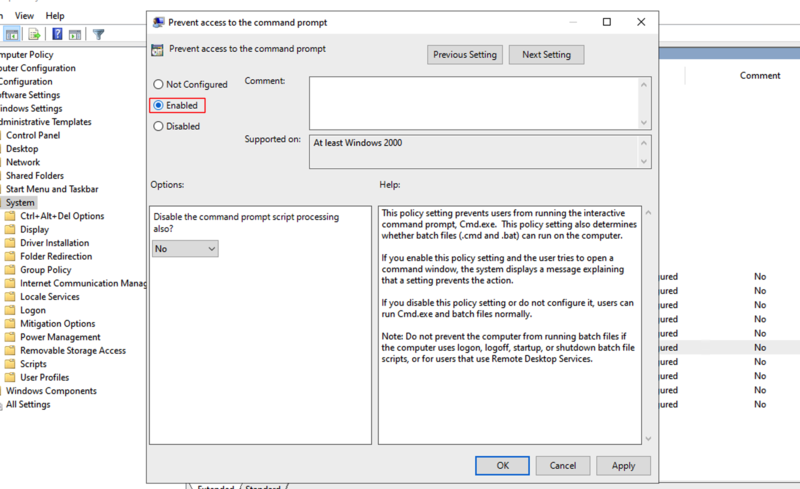

پس برای جلوگیری از هرگونه آسیب به شبکه خود می توانید دسترسی به خط فرمان را محدود کنید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

User Configuration > Administrative Templates > System

- دو بار روی Prevent access to the command prompt کلیک کنید.

- گزینه Enabled را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

gpupdate /forceتوجه داشته باشید که فقط کاربرانی از دسترسی به خط فرمان منع می شوند که در لیست کاربران مجاز Group Policy قرار ندارند. برای تغییر یا اطلاع از این لیست می توانید از قسمت تعریف لیست مجاز و غیرمجاز روش ۱ کمک بگیرید.

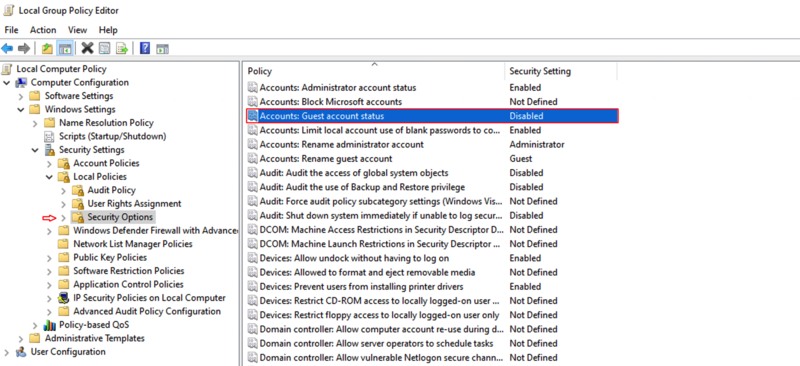

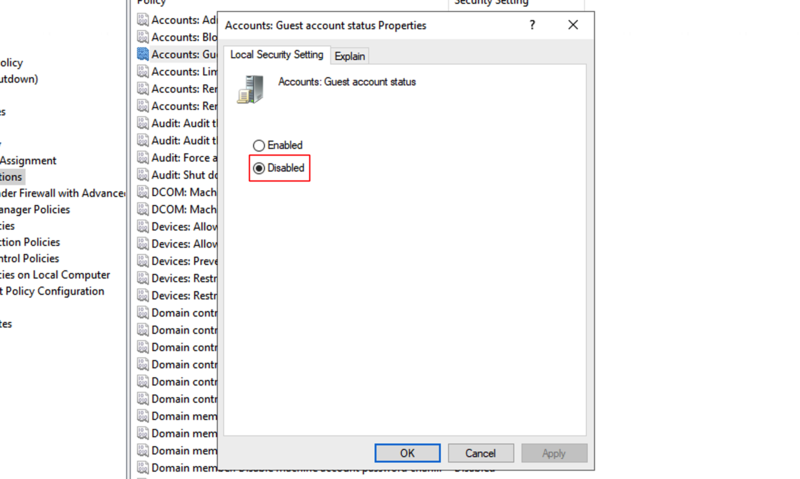

۵. حساب مهمان را غیرفعال کنید.

کاربری که به عنوان مهمان یا Guest وارد ویندوز سرور می شود، نیازی به احراز هویت از طریق پسورد ندارد و همین باعث افزایش آسیب پذیری سیستم در برابر نشت اطلاعات حساس و دسترسی های غیرمجاز به منابع می شود.

خوشبختانه group policy این امکان را به شما می دهد که ویژگی ورود به عنوان مهمان را غیرفعال کنید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

Computer Configuration > Windows Settings > Security Settings > Local Policies > Security Options

- دو بار روی Accounts: Guest Account Status کلیک کنید.

- گزینه Disabled را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

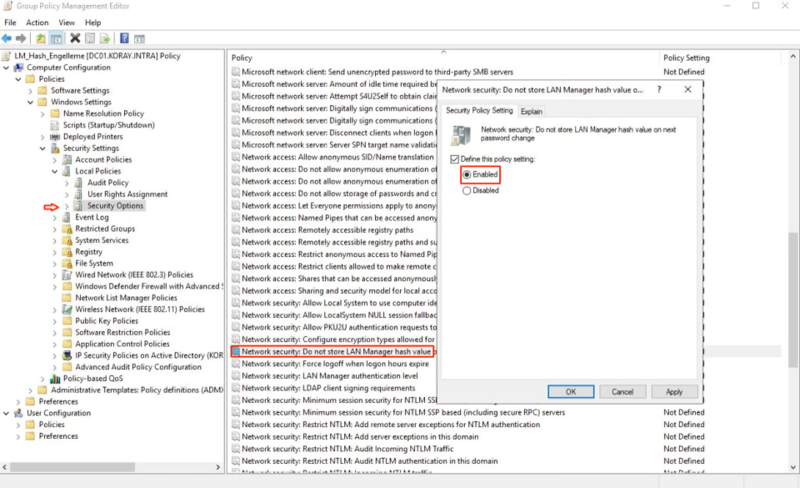

gpupdate /force۶. از ذخیره سازی هش LAN Manager توسط ویندوز جلوگیری کنید.

LAN Manager (LM) پسورد حساب های کاربری را به صورت هش در پایگاه داده محلی SAM ذخیره می کند. اما این مقادیر هش، از لحاظ امنیتی ضعیف هستند و هکرها می توانند با استفاده از ابزارهای خاص، آنها را به راحتی رمزگشایی کنند. برای افزایش امنیت سیستم، بهترین اقدام این است که ذخیره هش LM پسورد توسط ویندوز را غیرفعال کنید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

Computer Configuration > Windows Settings > Security Settings > Local Policies > Security Options

- روی گزینه Network Security: Do not store LAN Manager hash value on next password change دوبار کلیک کنید.

- گزینه Enabled را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

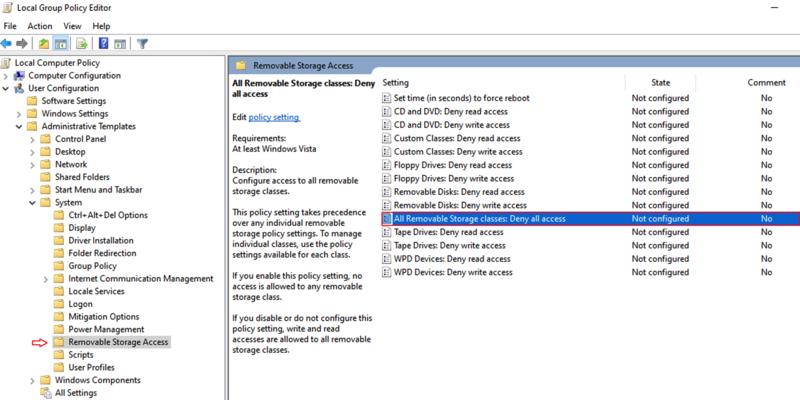

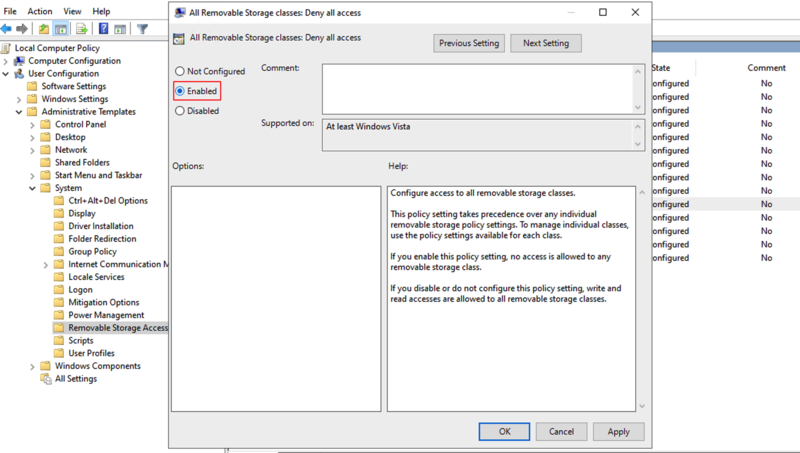

gpupdate /force۷. استفاده از درایورهای حافظه قابل حذف مثل فلش و هارد اکسترنال در ویندوز سرور را غیرفعال کنید.

درایوهای رسانه ای مثل فلش و هارد مستعد نفوذ بدافزارها و ویروس ها هستند و اگر شما یا هر کاربر دیگر ویندوز سرور، یک درایو آلوده را به سرور متصل کند، می تواند عملکرد کل شبکه را تحت تاثیر قرار دهد.

اینجاست که می توانید قابلیت استفاده از چنین درایوها یا دستگاه هایی را ممنوع کنید تا سیستم و شبکه را اثرات منفی احتمالی آن حفظ کنید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

User Configuration > Administrative Templates > System > Removable Storage Access

- دوبار روی گزینه All removable storage classes: Deny all accesses کلیک کنید.

- گزینه Enabled را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

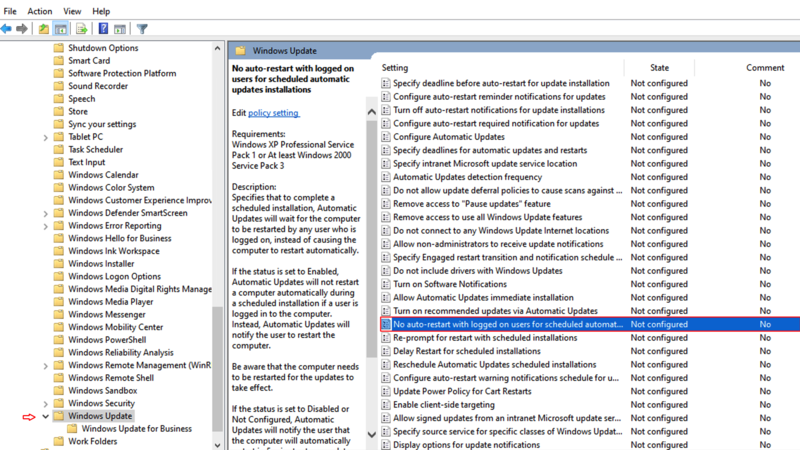

gpupdate /force۸. از ریستارت های اجباری سیستم جلوگیری کنید.

گاهی اوقات، پس از انجام عملیاتی مانند نصب نرم افزار جدید، به روزرسانی سیستم یا تغییرات مهم دیگر، ممکن است پیامی از سیستم دریافت کنید که از شما می خواهد برای ادامه کار، حتماً باید سیستم ریستارت کنید.

حالا اگر این پیام را نادیده بگیرید یا اجرای دستور ریستارت را به تعویق بیندازید، ممکن است عملیات ریستارت به طور خودکار و بدون هشدار مجدد انجام شود که این اتفاق هم می تواند منجر به از دست رفتن فایل های ذخیره نشده یا ناتمام و قطع ناگهانی کارهای شما شود.

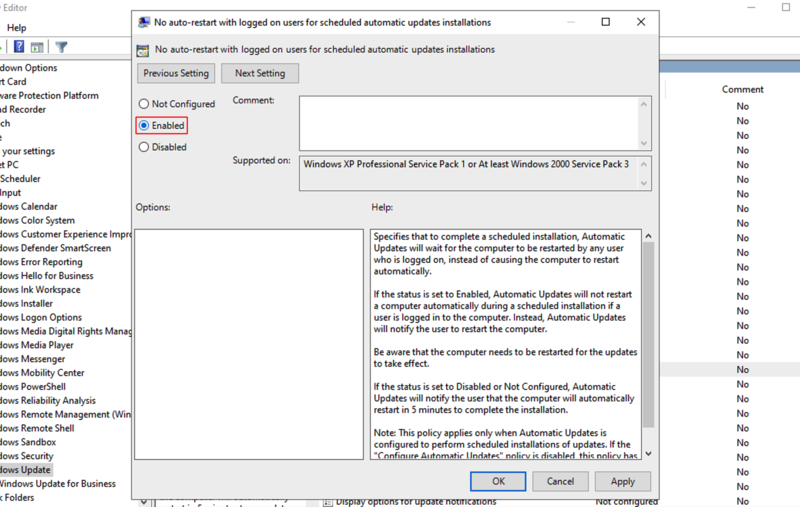

پس بهتر است ریستارت اجباری و خودکار سیستم را از طریق GPO غیرفعال کنید تا در صورت نیاز، این کار را به اختیار خود انجام دهید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

Computer Configuration > Administrative Templates > Windows Component > Windows Update

- از پنل سمت راست، دوبار روی No auto-restart with logged on users for scheduled automatic updates installations کلیک کنید.

- گزینه Enabled را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

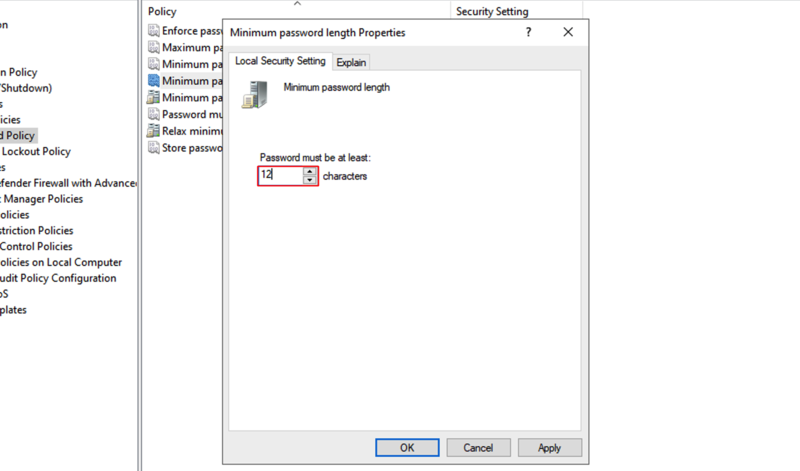

gpupdate /force۹. برای طول پسورد کاربران ویندوز یک حداقل تعیین کنید.

پسورد ها نقش مهمی در حفاظت از حساب های کاربری و داده های حساس ویندوز سرور دارد. بنابراین استفاده از پسوردهای کوتاه می تواند سرور و شبکه در معرض حملات هکری قرار دهد.

اینجاست که باید به فکر تنظیم حداقل طول پسورد برای کاربران باشید تا رمزهایی که به راحتی قابل حدس زدن یا کرک شدن هستند، پذیرفته نشوند.

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

Computer Configuration > Windows Settings > Security Settings > Account Policies > Password Policy

- از پنل سمت راست، روی گزینه Minimum password length دوبار کلیک کنید.

- گزینه Define this policy setting را علامت بزنید.

- عدد موردنظر برای حداقل طول پسورد را در کادر وارد کنید.

* مقدار ۱۲ ( حداقل طول ۱۲ کاراکتری) می تواند برای انواع حساب های کاربری مناسب باشد.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

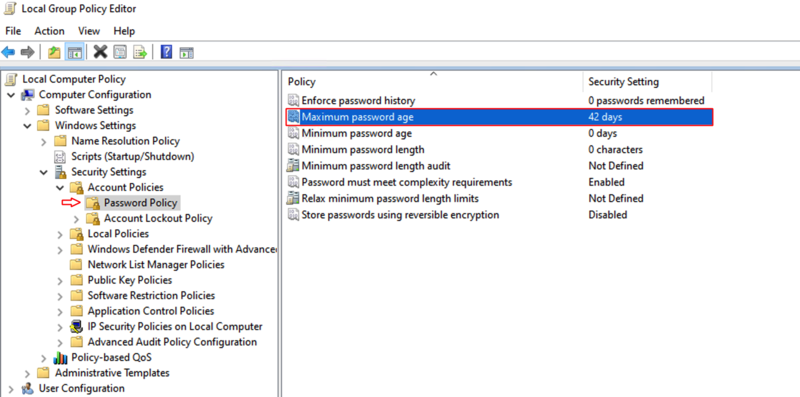

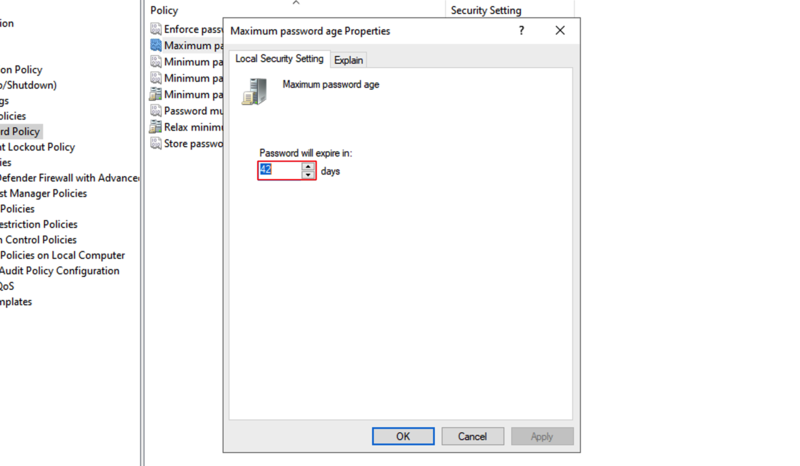

gpupdate /force۱۰. برای پسورد کاربران یک تاریخ انقضا تعیین کنید.

با تعیین یک دوره زمانی مشخص برای تغییر پسورد می توانید احتمال سرقت یا هک آن را کاهش دهید. این کار باعث می شود حتی اگر رمز عبور در معرض خطر قرار گیرد، هکرها زمان کافی برای سوء استفاده از آن را نداشته باشند.

در حالت پیش فرض، تاریخ انقضای پسورد، ۴۲ روز بعد از تعیین پسورد است ولی ترجیحاً بهتر است دوره کوتاه تری را برای تغییر پسورد لحاظ کنید.

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

Computer Configuration > Windows Settings > Security Settings > Account Policies > Password Policy

- از پنل سمت راست، دوبار روی گزینه Maximum password age کلیک کنید.

- تعداد روز موردنظر برای منقضی شدن پسورد را در کادر وارد کنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

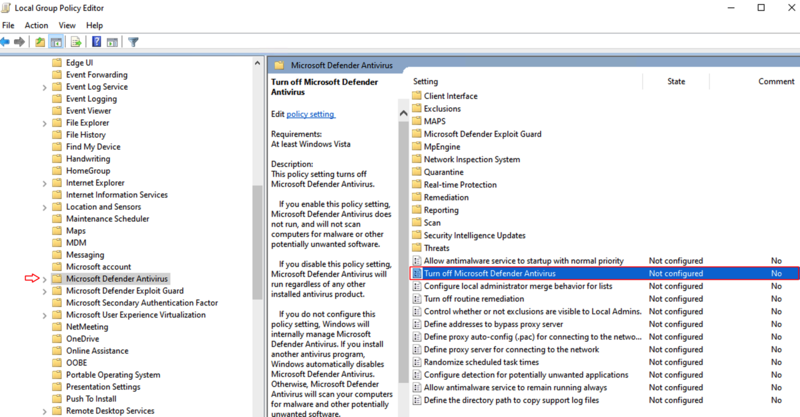

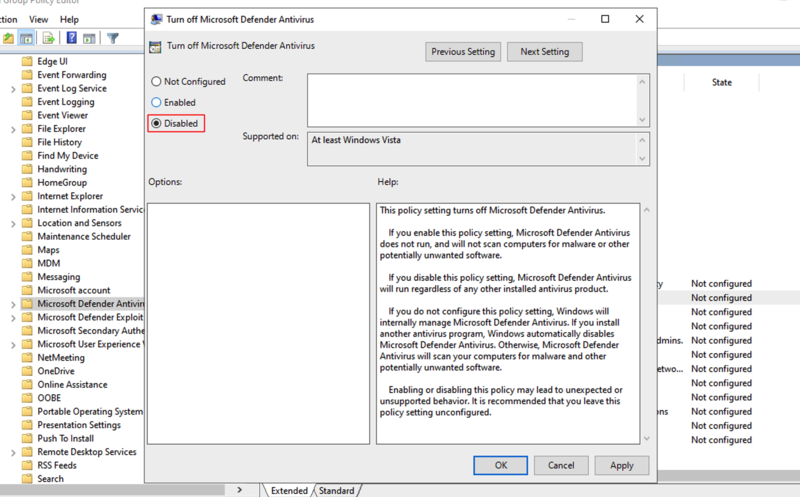

gpupdate /force۱۱. قابلیت خاموش کردن ویندوز دیفندر را غیرفعال کنید.

ویندوز دیفندر، مهم ترین ابزار امنیتی ویندوز است که نقش مهمی در محافظت از سیستم در برابر انواع بدافزارها و ویروس ها دارد. اما گاهی اوقات، ویندوز دیفندر مانع نصب یک سری نرم افزارها می شود و شاید به اشتباه آنها را به عنوان بدافزار شناسایی می کند. اینجاست که شاید سایر کاربران ویندوز سرور تصمیم بگیرند، ویندوز دیفندر را غیرفعال کنند تا بتوانند کار خود را انجام دهند.

اما اینکه تمام کاربران بتوانند در مورد حفظ امنیت سیستم تصمیم بگیرند، ایده خطرناکی است و می تواند به سوء استفاده های احتمالی، کاهش سطح امنیت یا اجرای تغییرات ناخواسته منجر شود که سیستم را در برابر تهدیدات آسیب پذیر کند.

پس بهتر است قابلیت غیرفعال سازی ویندوز دیفندر را برای تمام کاربران (به جز ادمین اصلی) غیرفعال کنید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

Computer Configuration > Administrative Templates > Windows Component > Microsoft Defender Antivirus

- از پنل سمت راست، روی گزینه Turn off Microsoft Defender Antivirus دوبار کلیک کنید.

- گزینه Disabled را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

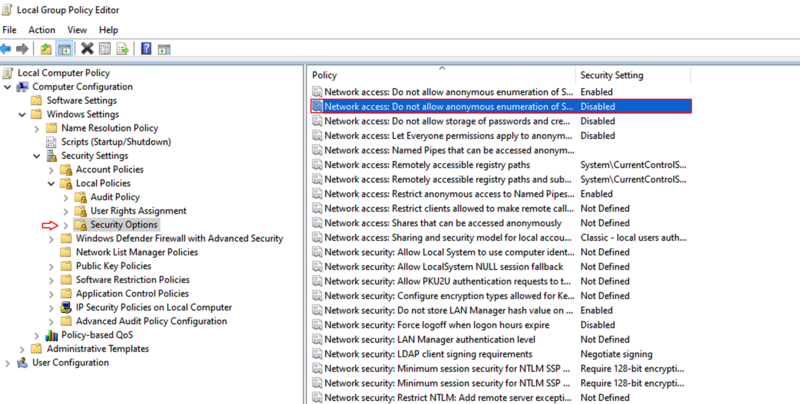

gpupdate /force۱۲. شمارش SID ناشناس را غیرفعال کنید.

سیستم اکتیو دایرکتوری به تمام اشیا امنیتی موجود در اکتیو دایرکتوری مثل کاربران، گروه ها و … یک شناسه منحصربفرد SID اختصاص می دهد که در ویندوزهای قدیمی، کاربران می توانند از این شناسه ها برای شناسایی کاربران استفاده کنند.

این موضوع می تواند به نفع هکرها باشد چون شرایط لازم برای دسترسی غیرمجاز به داده ها و سوءاستفاده از آنها را فراهم می کند.

پس جهت حفظ امنیت سرور خود بهتر است این قابلیت را غیرفعال کنید:

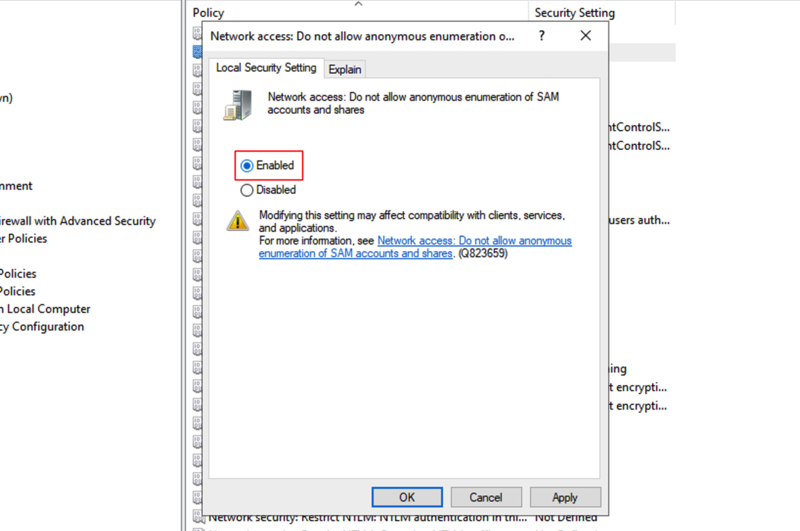

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

Computer Configuration > Windows Settings > Security Settings > Local Policies > Security Options

- از پنل سمت راست، روی گزینه Network Access: Do not allow anonymous enumeration of SAM accounts and shares دوبار کلیک کنید.

- گزینه Enabled را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

gpupdate /force۱۳. گزارشات حسابرسی را فعال کنید.

گزارشات حسابرسی یا Audit به مدیران شبکه کمک می کند تا فعالیت های کاربران، تغییرات سیستم و تلاش های مشکوک برای دسترسی به سیستم را ردیابی کنند و تهدیدات احتمالی را شناسایی و برطرف کنند.

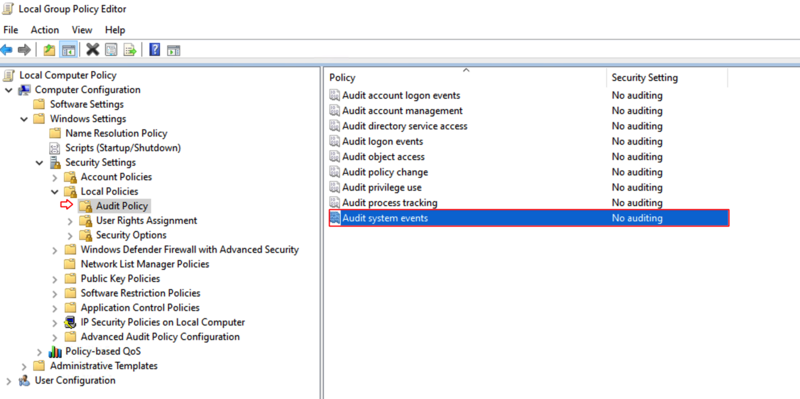

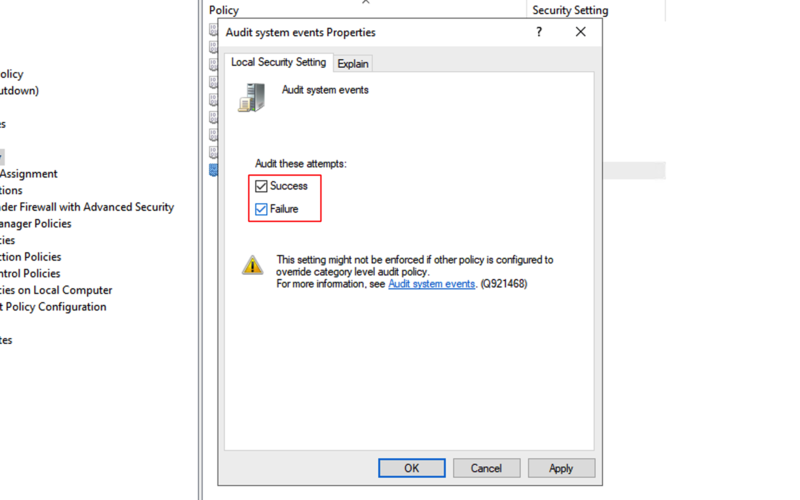

برای دسترسی به این گزارشات باید Audit System Events را فعال کنید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

Computer Configuration > Windows Settings > Security Settings > Local Policies > Audit Policy

- از پنل سمت راست، دو بار روی گزینه Audit System Events کلیک کنید.

- دو گزینه Success و Failure را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

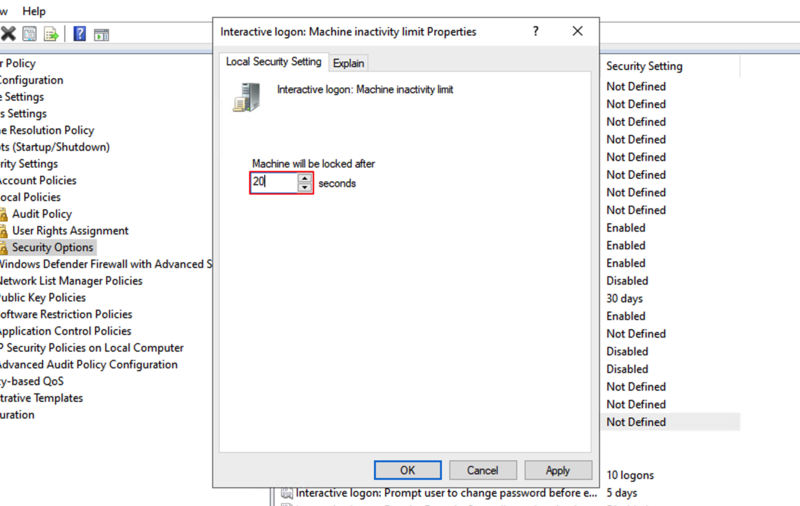

gpupdate /force۱۴. قفل خودکار صفحه را فعال کنید.

فعال سازی قفل خودکار صفحه یک اقدام امنیتی مهم در ویندوز سرور است که با هدف محافظت از اطلاعات حساس و صرفه جویی در منابع سیستم های فعال و بدون نظارت اجرا میشود. به این صورت که وقتی سیستم برای مدتی بدون فعالیت یا به اصطلاح بیکار می ماند، حالت قفل صفحه به طور خودکار فعال می شود و برای دسترسی مجدد به سرور باید پسورد حساب کاربری را وارد کنید.

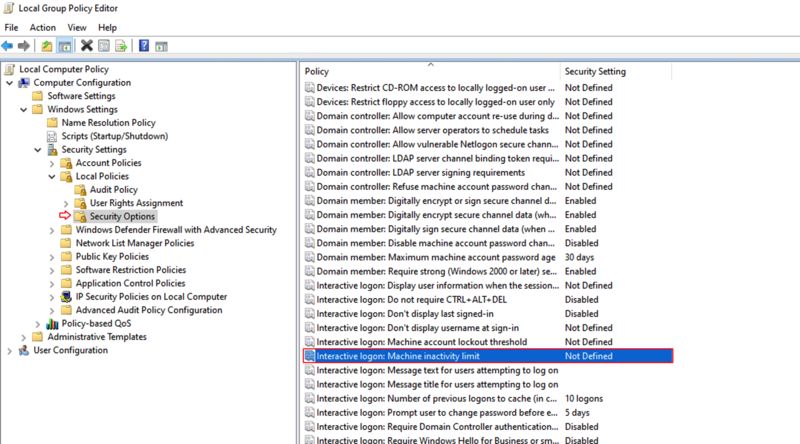

برای فعال سازی قفل خودکار صفحه کافیست طبق مراحل زیر جلو بروید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- طبق مسیر زیر جلو بروید:

Computer Configuration > Windows Settings > Security Settings > Security Options

- دو با روی گزینه Interactive Logon: Machine inactivity limit کلیک کنید.

- تعداد ثانیه ای که برای قفل خودکار صفحه در نظر دارید را در کادر وارد کنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

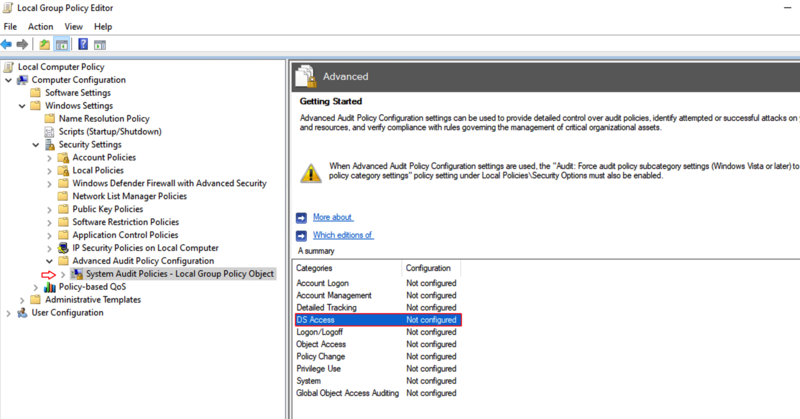

gpupdate /force۱۵. تغییرات مربوط به تنظیمات GPO را مانیتور کنید.

تنظیماتی که در بخش GPO انجام می شوند نیاز به حساسیت زیادی دارند چون به طور مستقیم روی عملکرد سیستم، امنیت و دسترسی کاربران تاثیر می گذارند. به همین دلیل است که تغییرات این بخش جزو فعالیت های ادمین ها هستند.

پس بهتر است هر گونه تغییری که در این تنظیمات اتفاق می افتد را مانیتور کنید تا امنیت شبکه را تحت کنترل نگه دارید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

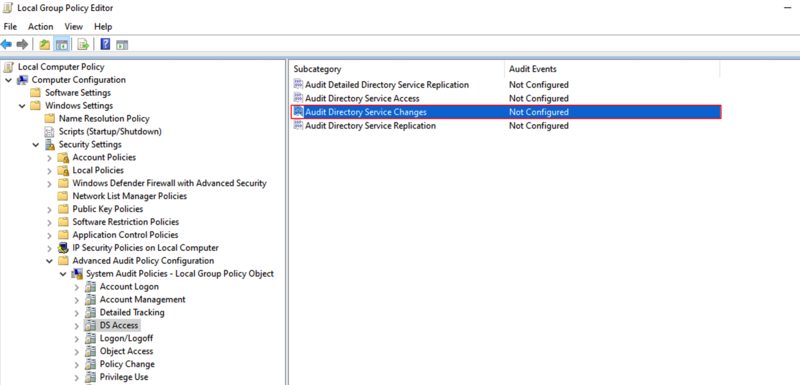

- طبق مسیر زیر جلو بروید:

Computer Configuration > Windows Settings > Security Settings > Advanced Audit Policy Configuration > System Audit Policies > DS Access

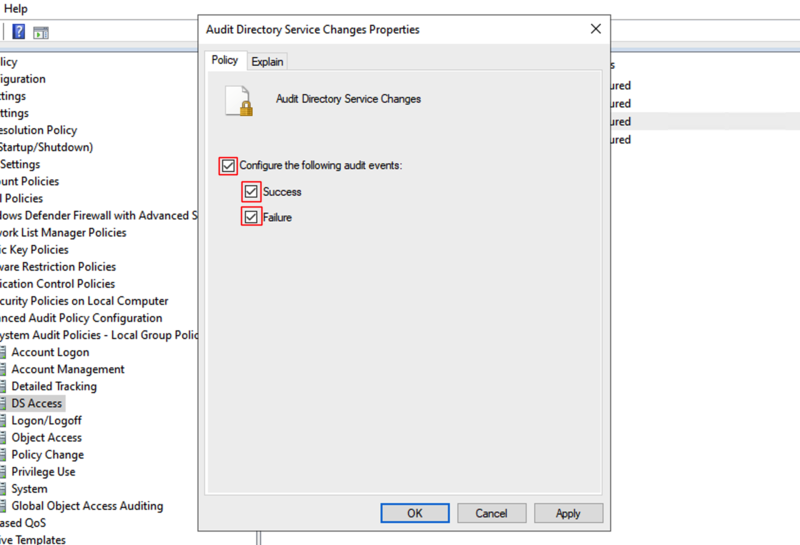

- دو بار روی Audit Directory Service Changes کلیک کنید.

- گزینه Configure را علامت بزنید.

- دو گزینه Success و Failure را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

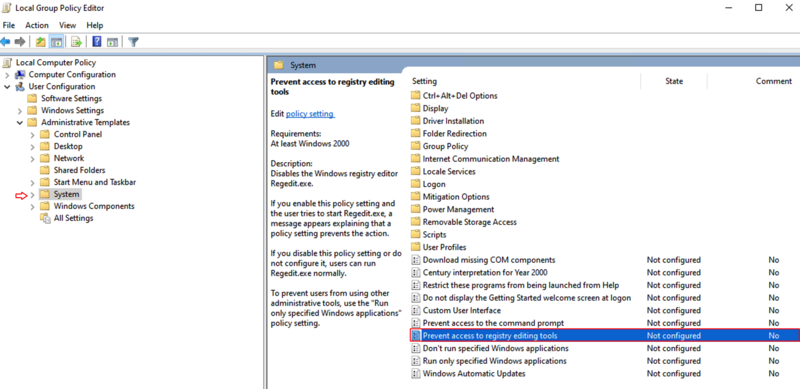

gpupdate /force۱۶. دسترسی به رجیستری را محدود کنید.

تغییر تنظیمات رجیستری، یکی از اصلی ترین دغدغه های مدیران سیستم است چون این نوع تغییرات می توانند عملکرد و پایداری سیستم را به شدت تحت تاثیر قرار دهند.

پس بهتر است رجیستری را برای کاربران معمولی قفل کنید تا قادر به ایجاد هیچگونه تغییر در آن نباشند.

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- برای این کار کافیست طبق مراحل زیر جلو بروید:

User Configuration > Administrative Templates > System

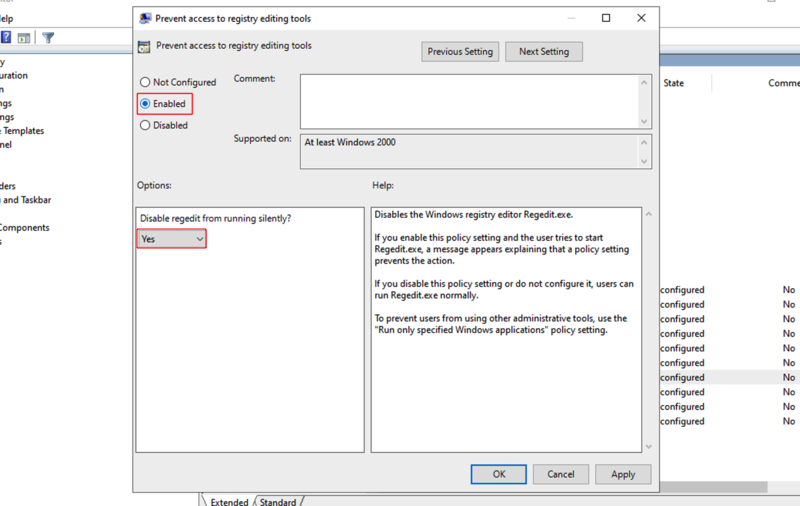

- از پنل سمت راست، دو بار روی Prevent access to registry editing tools کلیک کنید.

- گزینه Enabled را علامت بزنید.

- از بخش Options گزینه Disable regedit from running silently را روی Yes تنظیم کنید.

- به ترتیب روی Apply و Ok کلیک کنید.

- پنجره Group Policy Editor را ببندید.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

gpupdate /forceبعد از این تنظیمات، فقط کاربرانی که دارای مجوز ویرایش GP هستند یعنی همان کاربرانی که در Delegation تعریف شده اند، می توانند به تنظیمات رجیستری دسترسی پیدا کنند.

۱۷. گروه ادمین های محلی را کنترل کنید.

گروه local administators در ویندوز، یک گروه خاص از کاربران است که دسترسی کاملی به سیستم دارند و می توانند تقریباً تمام عملیات مدیریتی مثل نصب/حذف نرم افزارها، تغییر تنظیمات سیستم و مدیریت حساب های کاربری را انجام دهند.

حالا اگر اعضای گروه ادمین محلی را محدود نکنید و اجازه دهید کاربران به راحتی حساب های جدیدی را به این گروه اضافه کنند، دیگر نمی توانید عملیات مدیریتی را تحت کنترل نگه دارید که این مسئله می تواند امنیت و پایداری سیستم را به خطر بیاندازد.

بنابراین بهترین کار این است که دسترسی به گروه ادمین محلی را در Group Policy محدود کنید:

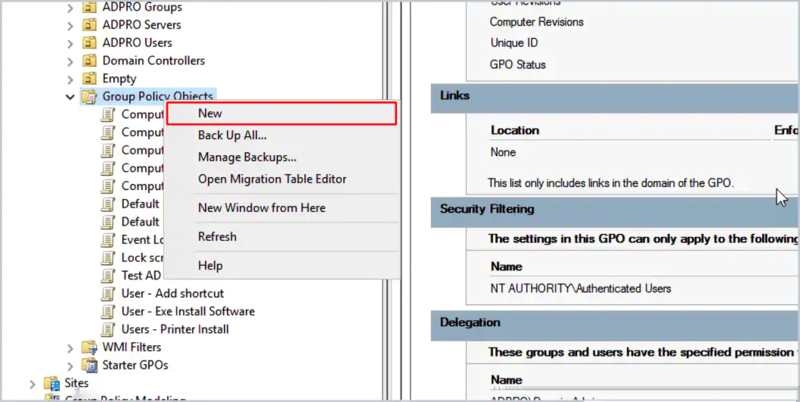

- برنامه Server Manager را باز کنید.

- از بخش Tools روی گزینه Group Policy Managment کلیک کنید.

- روی Group Policy Objects کلیک کنید و گزینه New را انتخاب کنید.

- اسم موردنظر را برای این GPO وارد کنید. (مثلاً Restrict Local Administrators)

- روی این GPO راست کلیک کنید و گزینه Edit را انتخاب کنید.

- طبق مسیر زیر جلو بروید:

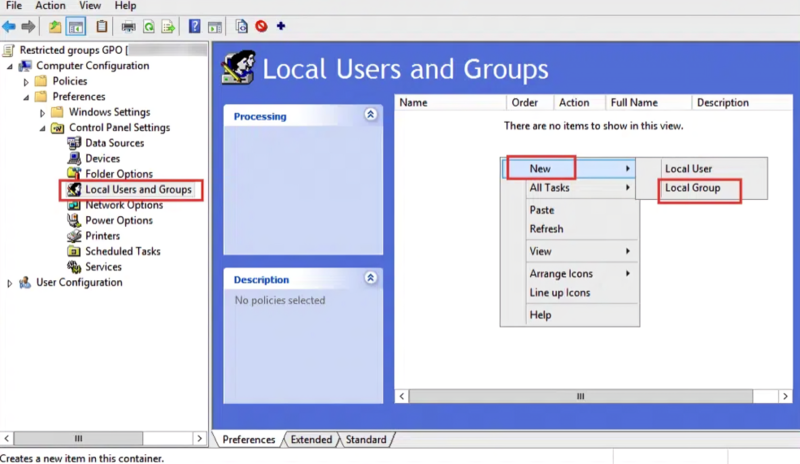

Computer Configuration > Preferences > Control Panel Settings > Local Users and Groups

- در سمت راست پنجره راست کلیک کنید و new > Local Group را انتخاب کنید.

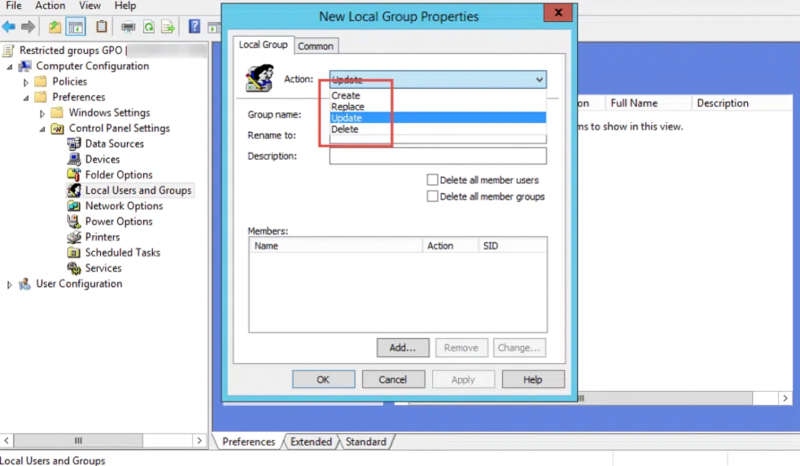

- در بخش Action گزینه Update را انتخاب کنید.

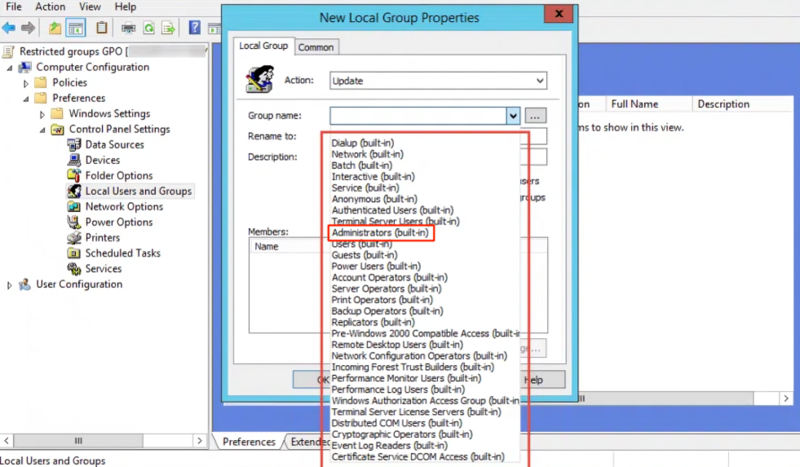

- Group name را Administrators (built-in) قرار دهید.

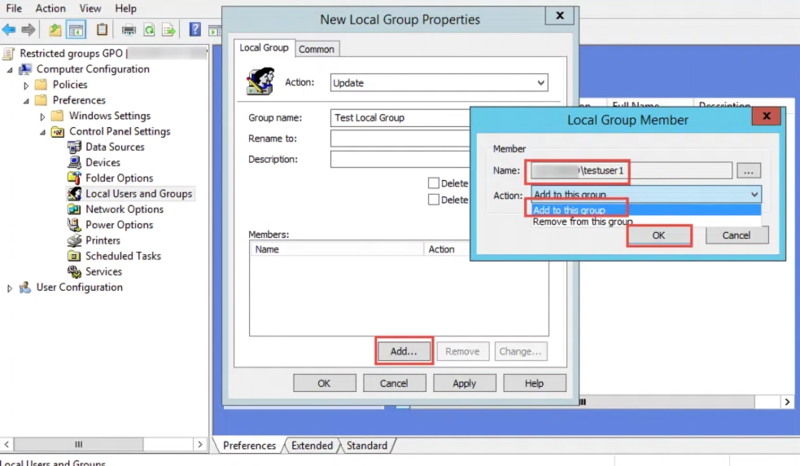

- سپس با استفاده از دکمه Add تمام اعضایی که می خواهید در گروه ادمین محلی قرار بگیرند و از اختیارات مدیریتی بهره مند باشند را به این گروه اضافه کنید.

- به ترتیب روی Apply و Ok کلیک کنید تا این تغییرات ذخیره شوند.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

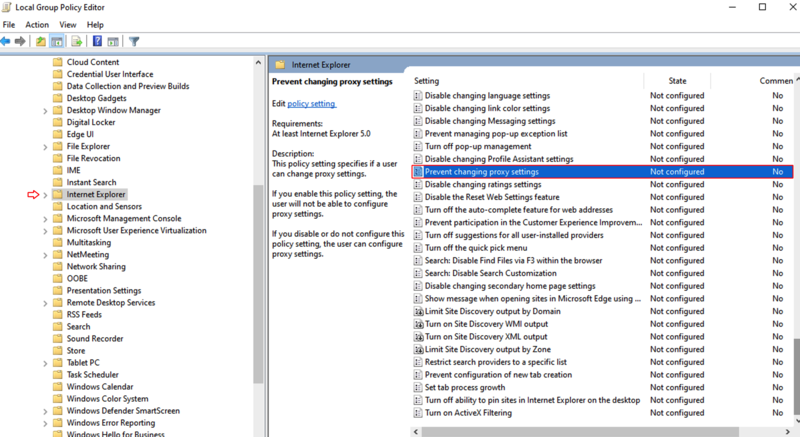

gpupdate /force۱۸. از تغییر تنظیمات پراکسی جلوگیری کنید.

معمولاً پراکسی ها برای کنترل ترافیک، نظارت فعالیت های شبکه و جلوگیری از دسترسی به وبسایت های خطرناک استفاده می شوند. اگر تمام کاربران قادر به تغییر تنظیمات پراکسی باشند، می توانند به راحتی از فیلتر ها و محدودیت های امنیتی عبور کنند و تمام ترافیک اینترنت در شبکه را از طریق یک واسطه غیرمجاز منحرف کنند.

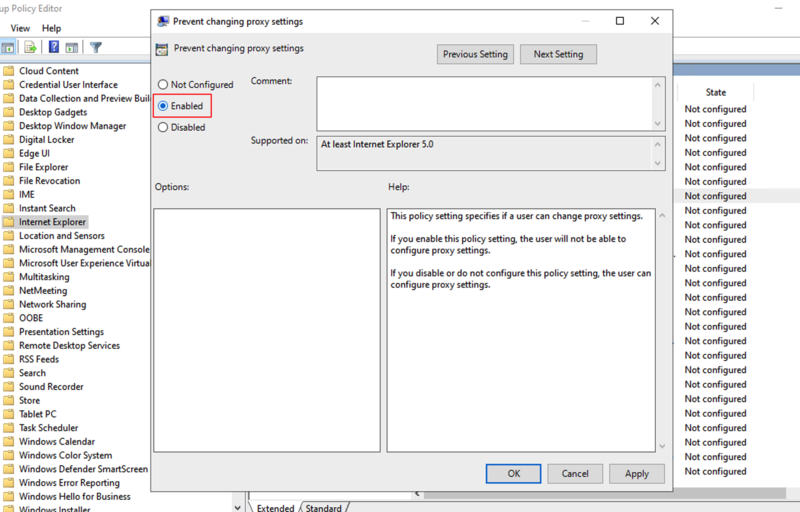

بهترین کاری که می توانید انجام دهید این است که از تغییر تنظیمات پراکسی توسط کاربران جلوگیری کنید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- برای این کار کافیست طبق مراحل زیر جلو بروید:

User Configuration > Administrative Templates > Windows Components > Internet Explorer

- از پنل سمت راست، دو بار روی گزینه Prevent changing proxy setting کلیک کنید.

- گزینه Enabled را علامت بزنید.

- به ترتیب روی Apply و Ok کلیک کنید تا این تغییرات ذخیره شوند.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

gpupdate /forceاز این به بعد، فقط کاربرانی که جزو کاربران تعریف شده در بخش Delegation هستند، می توانند تنظیمات پراکسی را تغییر دهند.

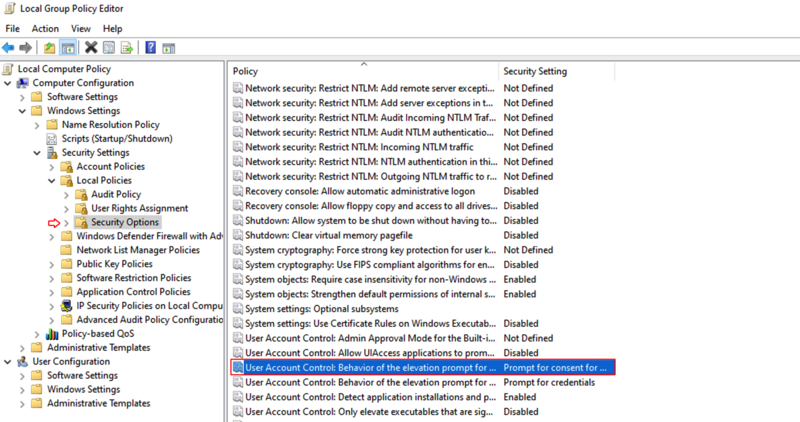

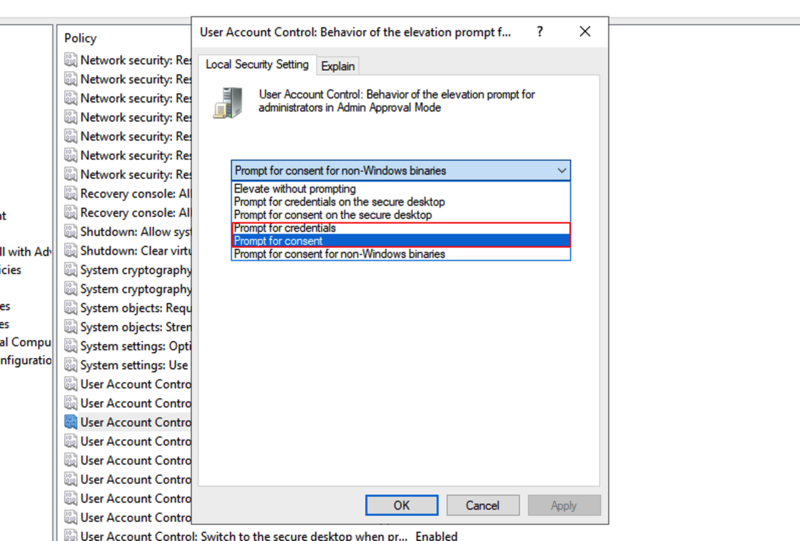

۱۹. UAC را فعال کنید.

User Account Control (UAC) یکی از ابزارهای امنیتی مهم ویندوز است که به کاربران عادی امکان می دهد تا برنامه هایی که نیاز به دسترسی مدیریتی دارند، فقط پس از دریافت مجوز مناسب از ادمین اجرا شوند.

پس بهتر است به عنوان یک ادمین، UAC را فعال کنید و از غیرفعال شدن آن هم جلوگیری کنید:

- روی استارت کلیک کنید، Edit Group Policy را تایپ کرده و برنامه مربوط به آن را باز کنید.

- برای این کار کافیست طبق مراحل زیر جلو بروید:

Computer Configuration > Windows Settings > Security Settings > Local Policies > Security Options

- دو بار روی گزینه User Account Control: Behavior of the elevation prompt for administrators in Admin Approval Mode کلیک کنید.

- از منوی کشویی موجود، یکی از دو گزینه Prompt for consent یا Prompt for credentials را انتخاب کنید.

- به ترتیب روی Apply و Ok کلیک کنید تا این تغییرات ذخیره شوند.

این تنظیمات باعث می شود که کاربران یا ادمین ها برای اجرای برنامه های مدیریتی نیاز به تایید یا وارد کردن اعتبارنامه های خود داشته باشند.

- دستور زیر را در Command Prompt اجرا کنید تا این تنظیمات اعمال شوند:

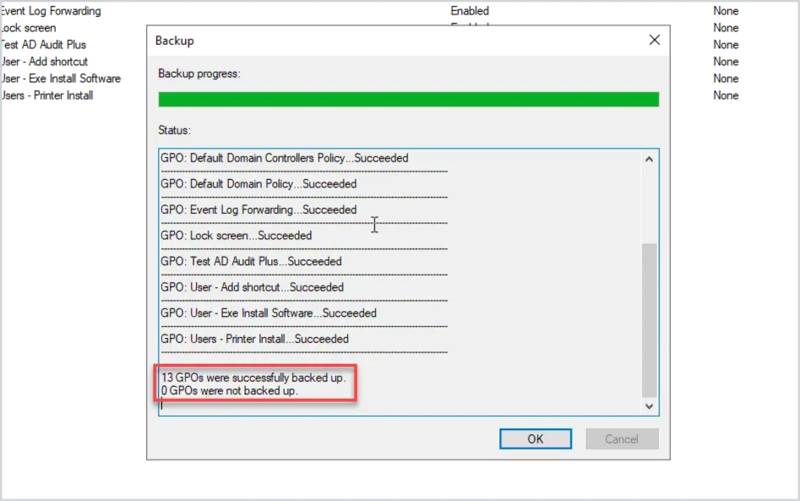

gpupdate /force۲۰. از تنظیمات Group Policy بکاپ بگیرید.

Group Policy شامل پیکربندی های مهم برای امنیت، مدیریت و دسترسی های کاربران در شبکه هستند. به همین دلیل، بروز مشکل یا تغییرات ناخواسته در Group Policy می تواند سیستم را به شدت تحت تاثیر قرار دهد.

پس بهتر است از تنظیمات Group Policy در ویندوز سرور یک نسخه پشتیبان تهیه کنید تا در صورت بروز هر گونه مشکل، سریعاً تنظیمات را بازیابی کنید و سیستم را به حالت امن و پایدار برگردانید.

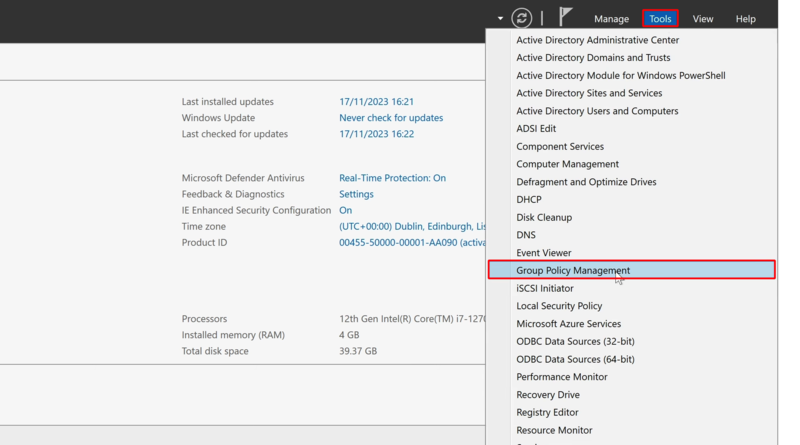

- برنامه Server Manager را باز کنید.

- از بخش Tools روی گزینه Group Policy Managment کلیک کنید.

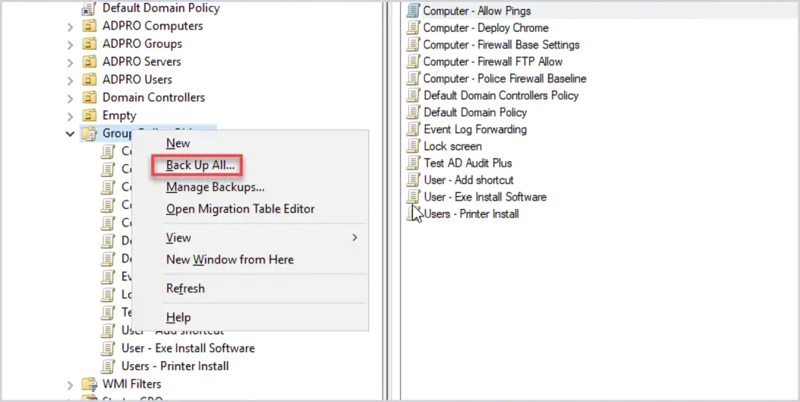

- روی Group Policy Objects راست کلیک کنید و گزینه Back up All را انتخاب کنید.

- یا اگر می خواهید از GPO خاصی بکاپ بگیرید، می توانید روی فلش کناری Group Policy Objects کلیک کنید.

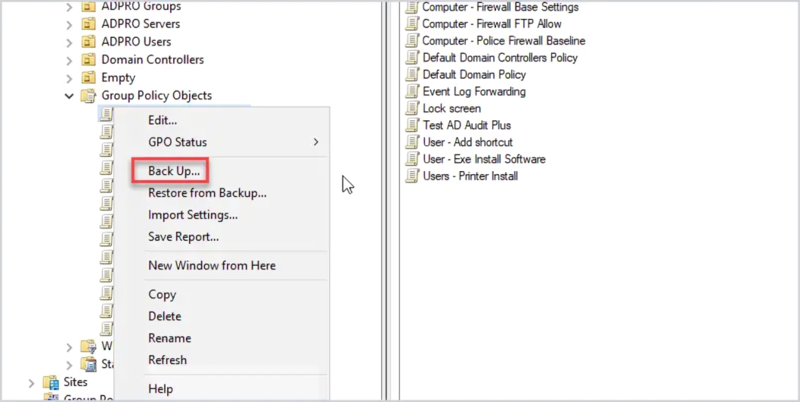

- روی GPO موردنظر راست کلیک کنید و گزینه Back up را انتخاب کنید.

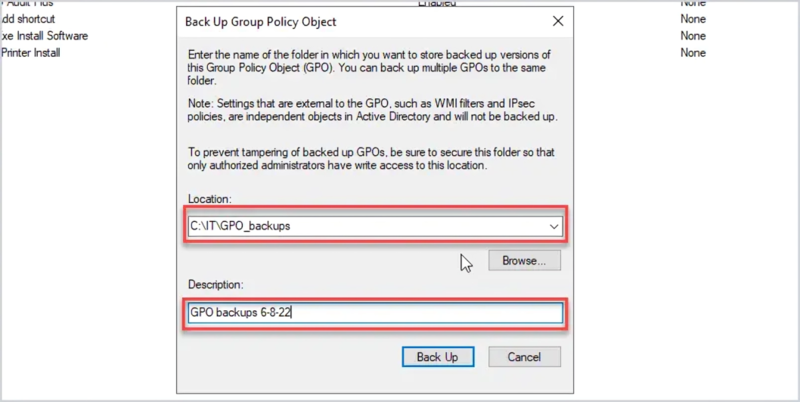

- مسیر ذخیره سازی فایل بکاپ را تعیین کنید و روی دکمه Back up کلیک کنید.

- صبر کنید تا فایل بکاپ آماده شود.

- در نهایت روی Ok کلیک کنید.

نحوه بازیابی GPO

اگر ایجاد یک سری تنظیمات در Group Policy باعث بروز اختلال در عملکرد سیستم شده است، می توانید با طی مراحل زیر نسخه بکاپ را بازیابی کنید.

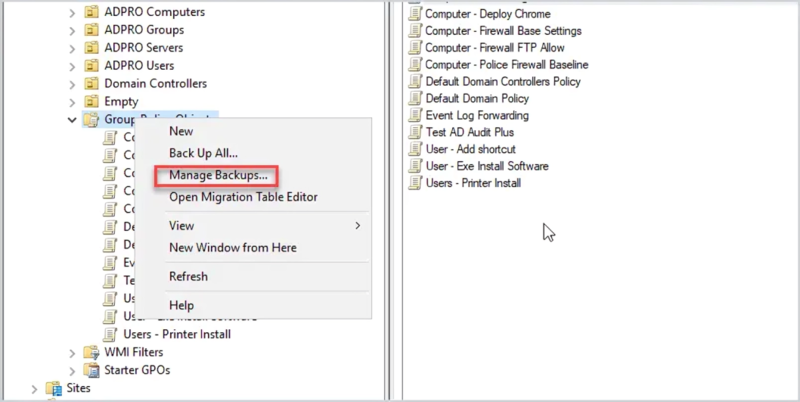

- برنامه Server Manager را باز کنید.

- از بخش Tools روی گزینه Group Policy Managment کلیک کنید.

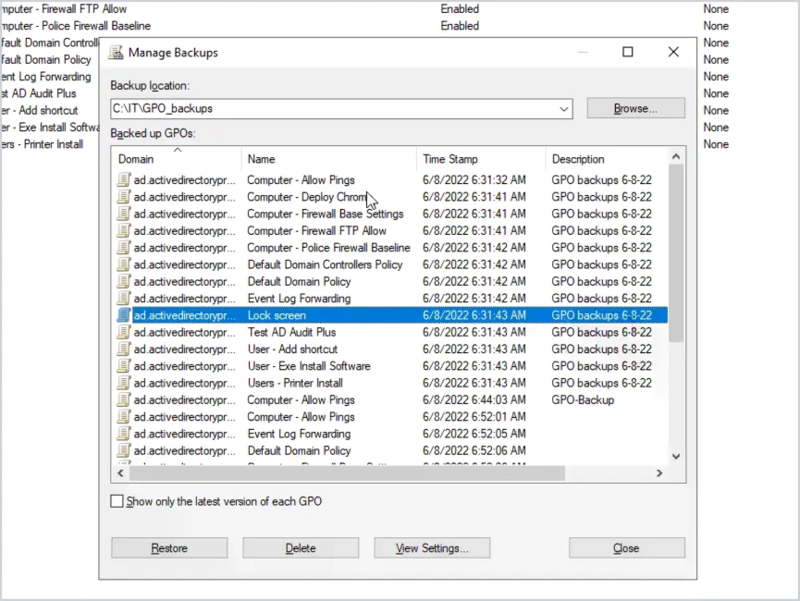

- روی Group Policy Objects راست کلیک کنید و Manage Backups را انتخاب کنید.

- فولدر بکاپ را باز کنید و فایل یا فایل های بکاپ GPO موردنظر را انتخاب کنید.

- روی دکمه Restore کلیک کنید.

- صبر کنید تا عملیات بازیابی نسخه پشتیبانی به طور کامل اجرا شوند.

سخن آخر

Group Policy یکی از ابزارهای مدیریتی مهم ویندوز سرور است و اگر نحوه انجام تنظیماتی مثل محدودسازی دسترسی به کنترل پنل، محدود سازی کاربران مجاز به نصب نرم افزارها، تغییر اسم حساب کاربری ادمین و جلوگیری از دسترسی به خط فرمان را به طور کامل یاد بگیرید، می توانید از قدرت این ابزار در راستای اهداف امنیتی خود بهره بگیرید.